Sophos NDR per AWS

Per utilizzare questa funzionalità, è necessario avere il pacchetto di licenza per l’integrazione “Sophos Network Detection and Response”.

Sophos Network Detection and Response (NDR) rileva i comportamenti dannosi all’interno della rete.

Sophos NDR può essere integrata con Sophos Central in modo che i suoi rilevamenti siano disponibili per le indagini nel Centro di analisi delle minacce.

L’integrazione utilizza un’appliance che riceve dati e li inoltra al Sophos Data Lake.

I principali passaggi necessari per questa procedura sono i seguenti:

- Verifica dei requisiti.

- Creazione di un’appliance Sophos sulla base di un modello di CloudFormation.

- Iscrizione a Sophos NDR su AWS.

- Creazione di uno stack, dove è possibile specificare il VPC e le subnet per NDR.

- Creazione di una sessione di mirroring del traffico per inviare a NDR il traffico da analizzare.

- Modifica dei gruppi di sicurezza, in modo da autorizzare il traffico di syslog e concedere l’accesso a Sophos Appliance Manager (Gestione dell’appliance Sophos).

- Impostazione di una password per la Gestione dell’appliance Sophos.

La Gestione dell’appliance consente di monitorare e gestire l’appliance Sophos NDR.

Requisiti

Per configurare Sophos NDR su AWS, sono necessari i seguenti account e infrastrutture:

- Un account AWS.

- Un account Sophos Central.

- Istanze di EC2.

- VPC, subnet e aree di disponibilità. È possibile usare quelli già esistenti.

- Almeno un indirizzo IP elastico assegnato, che verrà utilizzato dall’interfaccia di gestione di NDR.

Sono supportati i seguenti tipi di istanza EC2:

- c5n.2xlarge

- c6i.4xlarge

- c7i.16xlarge (virtualizzazione Nitro)

È necessario creare e salvare la propria chiave privata SSH per l’account AWS.

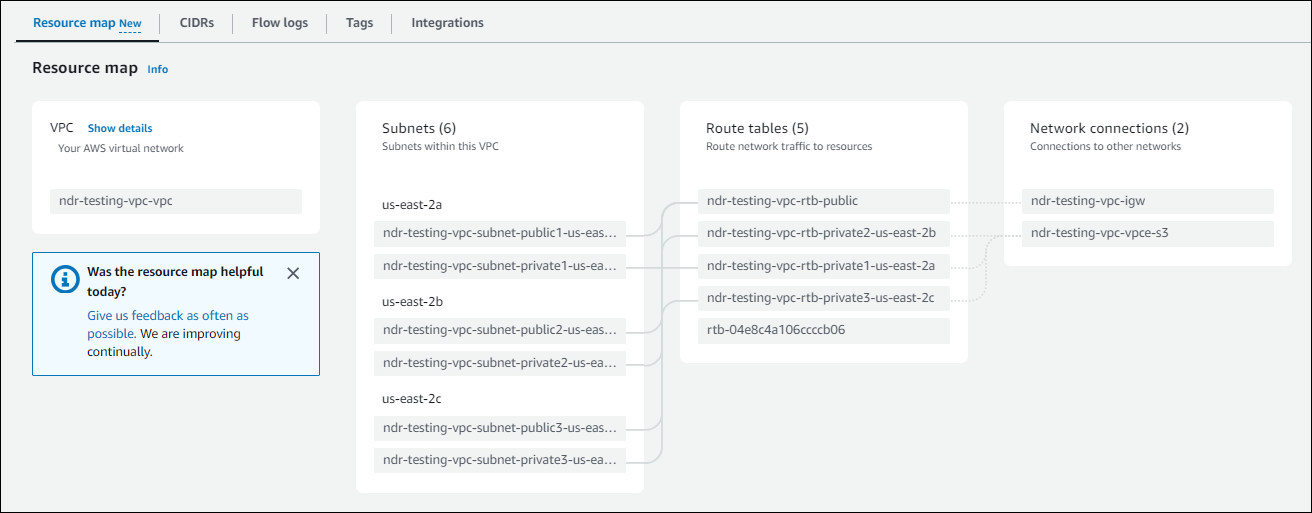

Occorre aver creato un VPC in un’area geografica a scelta. Ecco un esempio di mappa delle risorse VPC:

Creazione di un’appliance

Per creare e configurare un’appliance Sophos, creare e scaricare un modello di CloudFormation.

Distribuzione del modello di CloudFormation

Per creare un modello di CloudFormation, procedere come segue:

- In Sophos Central, selezionare Centro di analisi delle minacce > Integrazioni > Marketplace.

- Cercare Sophos Network Detection and Response (NDR) e cliccare su questa voce.

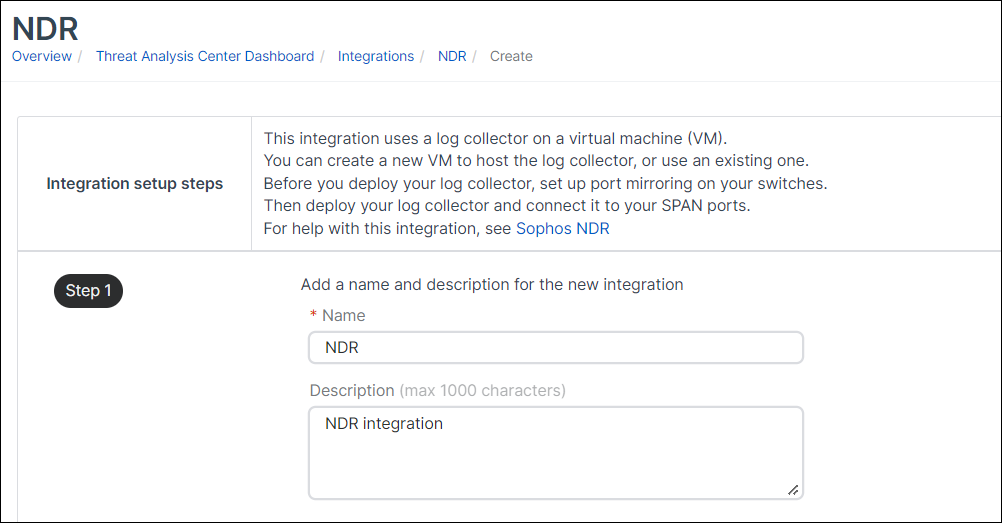

-

Nella pagina NDR, in Inserimento dei dati (Avvisi di sicurezza), cliccare su Aggiungi configurazione.

Verranno visualizzati i Passaggi di configurazione dell’integrazione.

-

Nel Passaggio 1 Immettere un nome e una descrizione per l’integrazione.

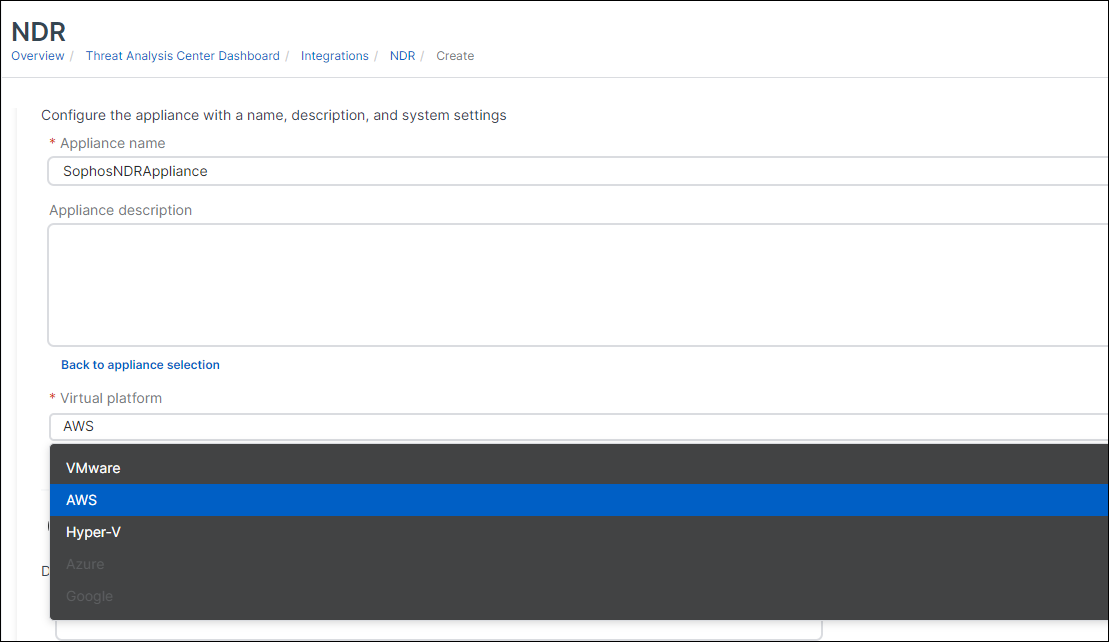

-

Nel Passaggio 2, creare un modello di CloudFormation (CFT). In Piattaforma virtuale, selezionare AWS.

-

Cliccare su Salva.

Verrà creato un file json di CloudFormation (CF) denominato aws_ndr_cf_latest.json.

Distribuzione del modello di CloudFormation

Per distribuire il modello di CloudFormation, procedere come segue:

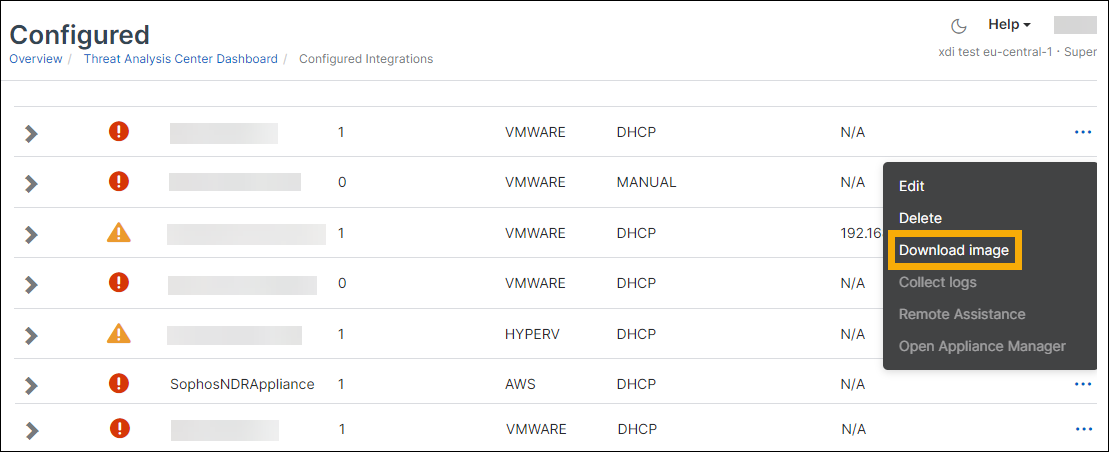

- In Sophos Central, selezionare Integrazioni > Configurato.

- Selezionare la scheda Appliance di integrazione e individuare l’appliance Sophos NDR.

-

Nella prima colonna a destra, cliccare sui tre puntini e selezionare Scarica immagine.

Il file aws_ndr_cf_latest.json verrà scaricato e salvato nella cartella Download.

Iscrizione a Sophos NDR

È necessario iscriversi a NDR nella console di AWS Marketplace. Per farlo, procedere come segue:

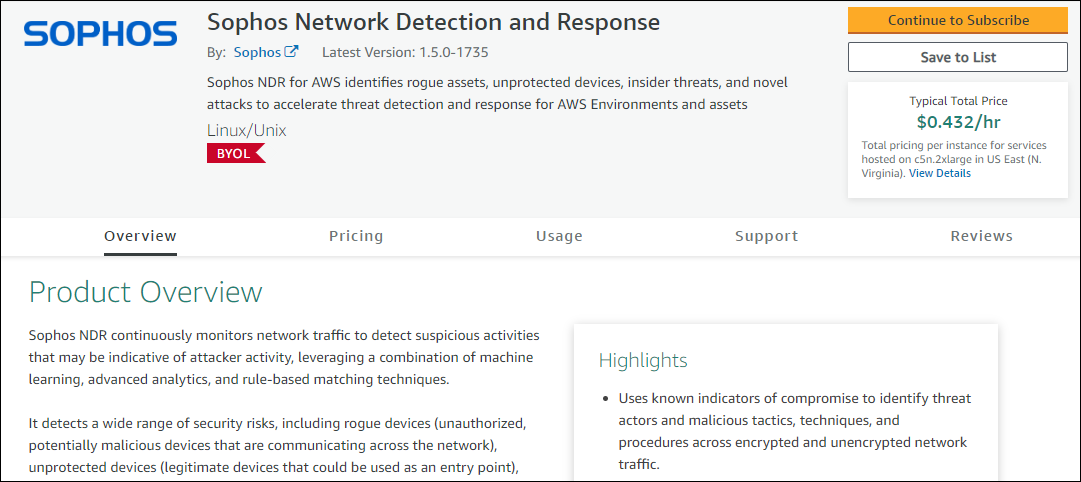

- Visitare la pagina di AWS Marketplace e cercare Sophos NDR.

-

Nella pagina Product Overview (Panoramica del prodotto), cliccare su Continue to Subscribe (Continua all’iscrizione).

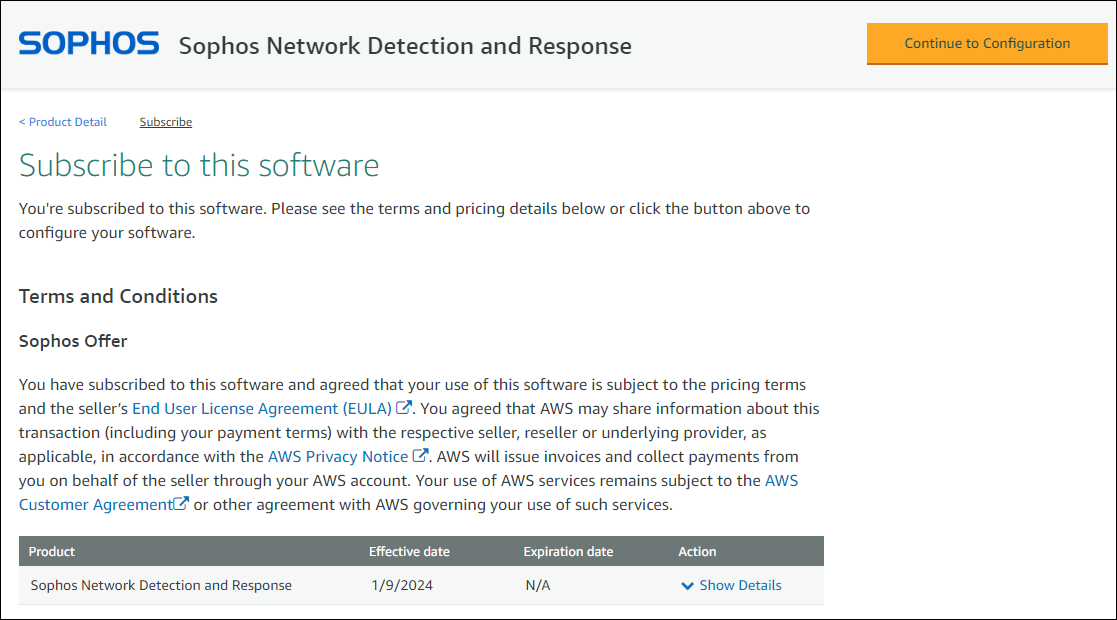

-

Nella pagina Subscribe to this software (Iscriviti a questo software), accettare i termini e condizioni e cliccare su Continue to Configuration (Continua alla configurazione).

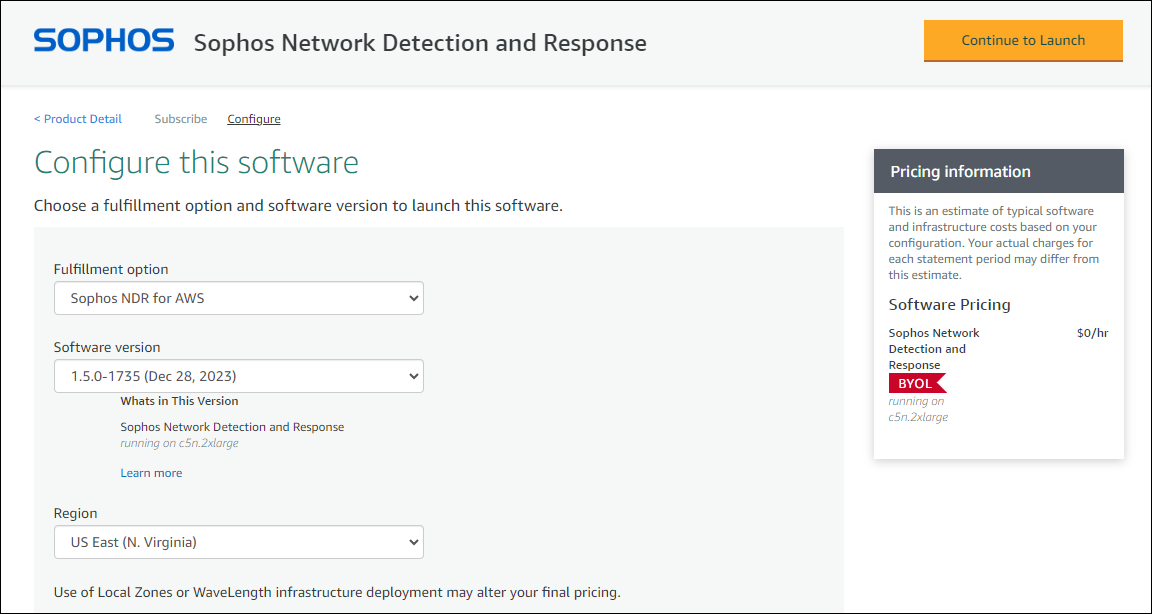

-

Nella pagina Configure this software (Configura questo software), controllare la versione e l’area geografica e cliccare su Continue to Launch (Continua all’avvio).

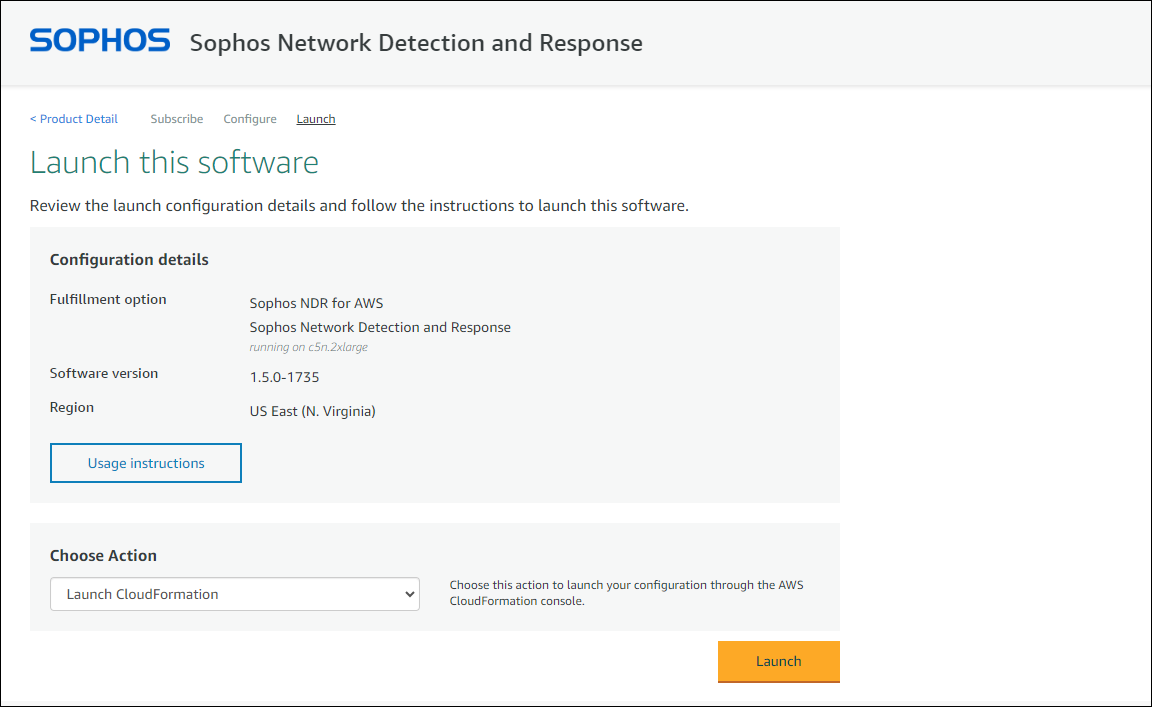

-

Nella pagina Launch this software (Avvia questo software), cliccare su Usage instructions (Istruzioni per l’uso) per scoprire come accedere a Sophos Appliance Manager (Gestione dell’appliance Sophos).

-

Cliccare su Launch.

AWS aprirà la pagina Create stack (Crea stack).

Creazione dello stack

Il modello di CloudFormation scaricato verrà ora utilizzato per creare un NDR Sensor per il proprio account AWS. Per farlo, è necessario creare uno stack.

-

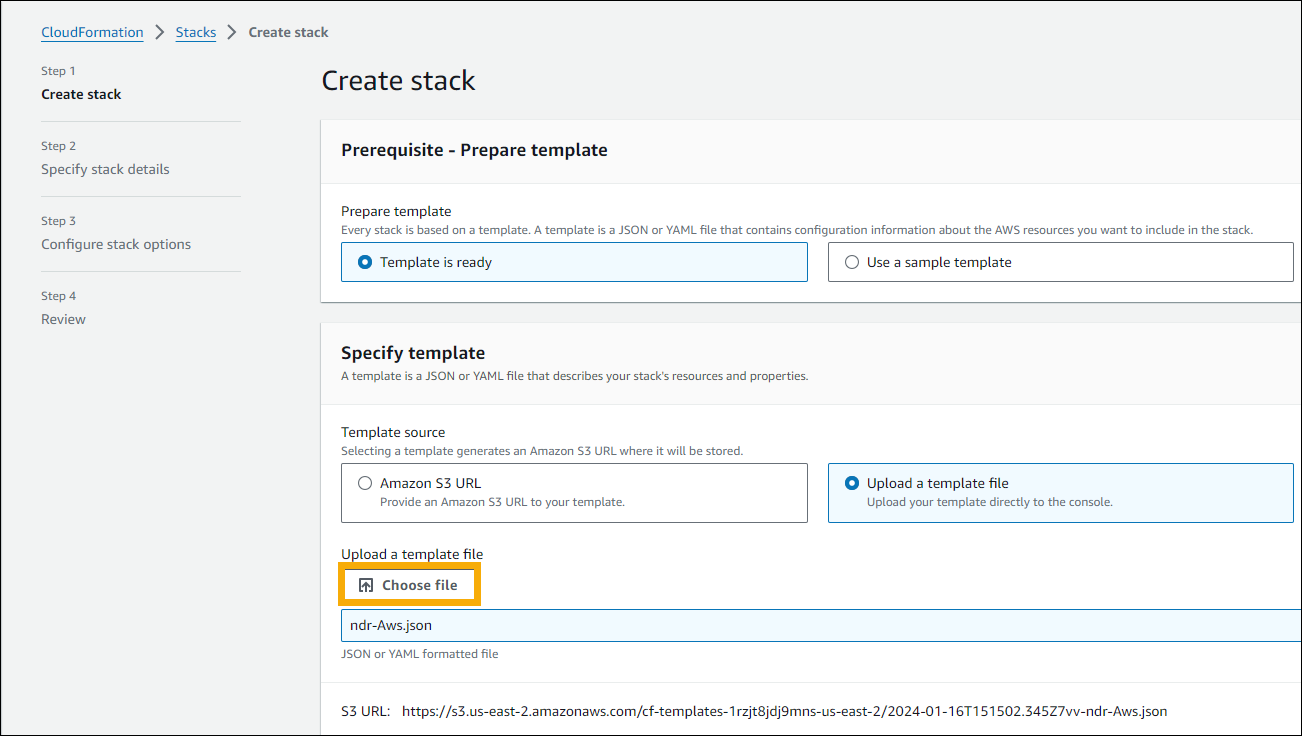

Nella pagina Create stack, svolgere queste operazioni:

- Lasciare selezionata l’opzione Template is ready (Il modello è pronto).

- In Specify template (Specifica modello), selezionare Upload a template file (Carica un file di modello).

- Cliccare su Choose File (Scegli file) e selezionare

aws_ndr_cf_latest.json. - Cliccare su Next (Avanti).

-

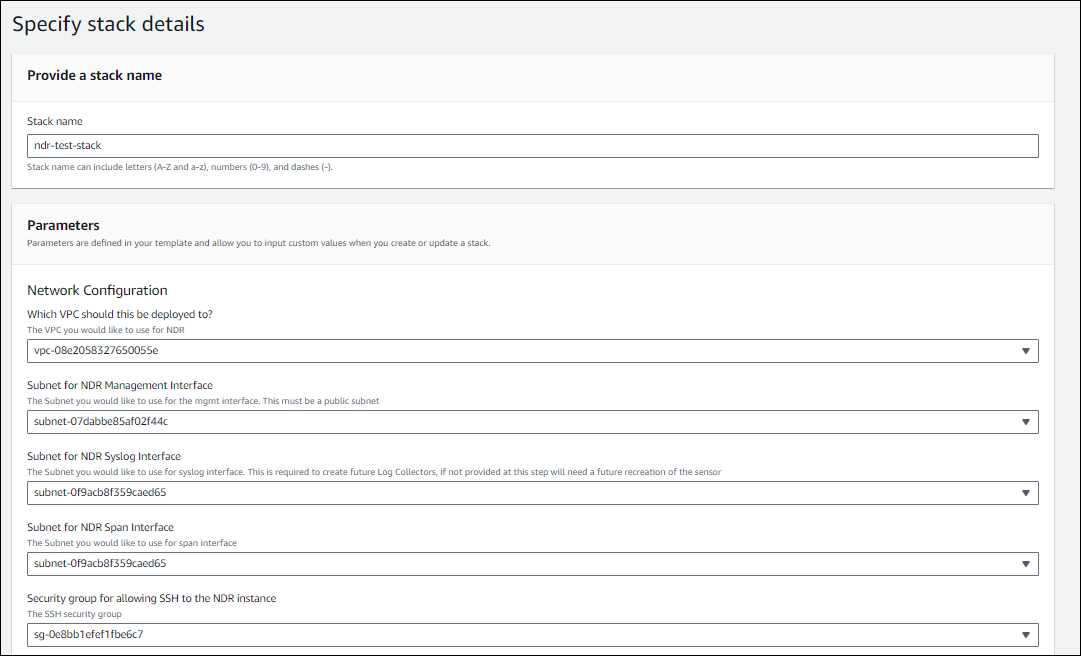

Nella pagina Specify stack details (Specifica dettagli dello stack), inserire un nome e i seguenti dettagli per la Network Configuration (configurazione di rete):

- Un VPC esistente da utilizzare per NDR.

- Una subnet per l’Interfaccia di gestione di NDR, che sarà una subnet pubblica.

- Una subnet per l’interfaccia syslog di NDR. In questo modo, NDR potrà connettere un’interfaccia da utilizzare in futuro, se si aggiunge un altro agente di raccolta log di terze parti.

- Una subnet per l’interfaccia SPAN di NDR. L’interfaccia SPAN acquisisce una copia mirror del traffico di rete e la invia a NDR per l’analisi.

- Il gruppo di sicurezza che fornisce agli amministratori l’accesso SSH all’istanza di NDR.

Una volta compilati, i dettagli della configurazione di rete sono simili a questo esempio:

-

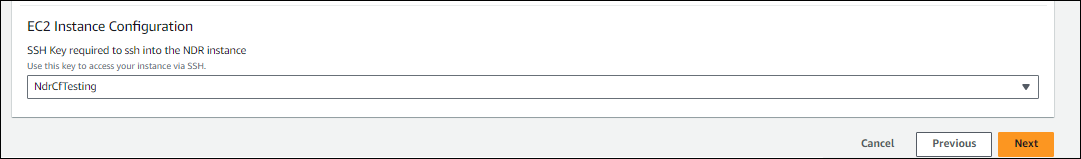

In EC2 Instance Configuration (Configurazione dell’istanza EC2), inserire la chiave SSH richiesta per accedere all’istanza EC2 di NDR e cliccare su Next.

Nota

Questa coppia di chiavi SSH è stata creata e salvata in precedenza.

-

Nella pagina Configure Stack Options (Configura opzioni dello stack), accettare le impostazioni predefinite di AWS o apportare le modifiche desiderate. Cliccare su Invia.

Il modello di CloudFormation sceglierà automaticamente le giuste aree geografiche e AMI, in base all’area geografica AWS dell’account utilizzato per caricare il modello.

Attendere la creazione dell’NDR Sensor. Questa operazione può richiedere cinque o sei minuti.

Creazione di una sessione di mirroring del traffico

Creare sessioni di mirroring di destinazione per eseguire il mirroring del traffico di rete e inoltrarlo a NDR. Per farlo, procedere come segue:

-

In AWS, selezionare VPC > Traffic mirror sessions (Sessioni di mirroring del traffico) > Create traffic mirror session (Crea sessione di mirroring del traffico).

-

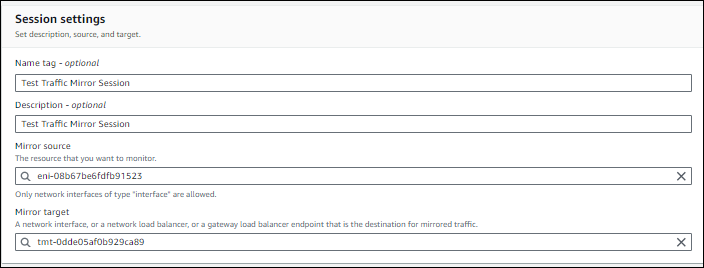

In Session settings (Impostazioni della sessione), procedere come segue:

- Inserire un Name Tag (Nome del tag) e una Description (Descrizione).

- In Mirror Source (Origine per il mirroring), inserire l’interfaccia di rete dalla quale eseguire il mirroring del traffico di rete.

- In Mirror Target (Destinazione per il mirroring), inserire l’interfaccia SPAN verso la quale eseguire il mirroring del traffico di rete. Selezionare la NDR SPAN Target (Destinazione SPAN di NDR) creata dal modello di CloudFormation.

-

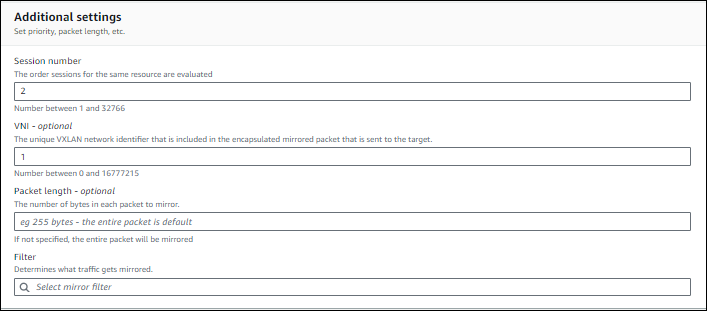

In Additional settings (Impostazioni aggiuntive), procedere come segue:

- Inserire un numero di sessione. Il numero determina l’ordine in cui valutare le sessioni provenienti dalla stessa origine.

- Impostare la VNI (Virtual Network Interface, interfaccia di rete virtuale) su 1.

- In Filter (Filtro), selezionare l’NDR Traffic Mirror Filter (Filtro di mirroring per il traffico NDR) che il modello di CloudFormation ha già creato.

- Cliccare su Create.

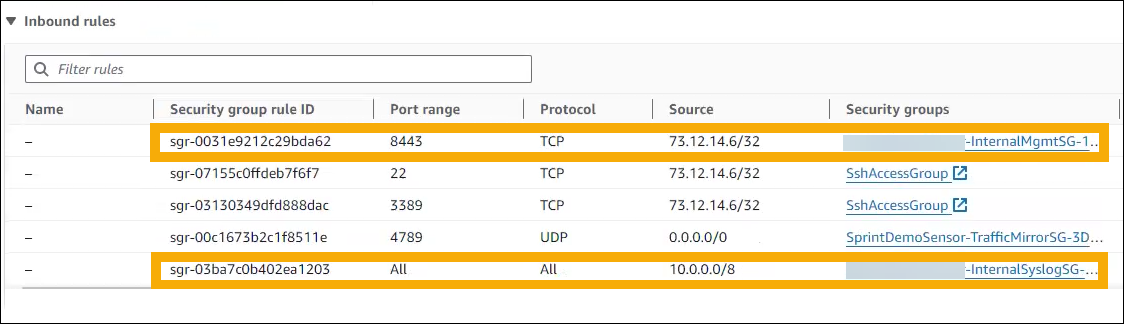

Modifica dei gruppi di sicurezza

I gruppi di sicurezza di AWS devono essere modificati. Questa operazione consente di apportare le seguenti modifiche:

- Permettere al traffico syslog di essere indirizzato verso l’appliance.

- Concedere l’accesso alla Gestione dell’appliance.

Per modificare i gruppi di sicurezza, procedere come segue:

-

In AWS, aprire i dettagli di sicurezza dell’appliance Sophos NDR.

Per farlo, inserire il nome dell’appliance nella barra di ricerca della console di AWS. Una volta trovata, selezionare la scheda EC2 e cliccare sull’istanza Sophos Appliance.

-

Nella pagina Instance Summary (Riepilogo dell’istanza), scorrere verso il basso fino alle pagine a schede e selezionare la scheda Security (Sicurezza).

-

Individuare il gruppo

InternalSyslogSGe inserire l’origine da cui si desidera autorizzato il traffico per la raccolta dei log. -

Trovare il gruppo di sicurezza

InternalMgmtSG. È già stato creato dal modello di CloudFormation. Aggiungere i propri amministratori al gruppo e concedere loro l’accesso alla porta 8443 in Inbound rule (Regola in entrata).

Prima di poter utilizzare la Gestione dell’appliance, occorre anche impostare una password.

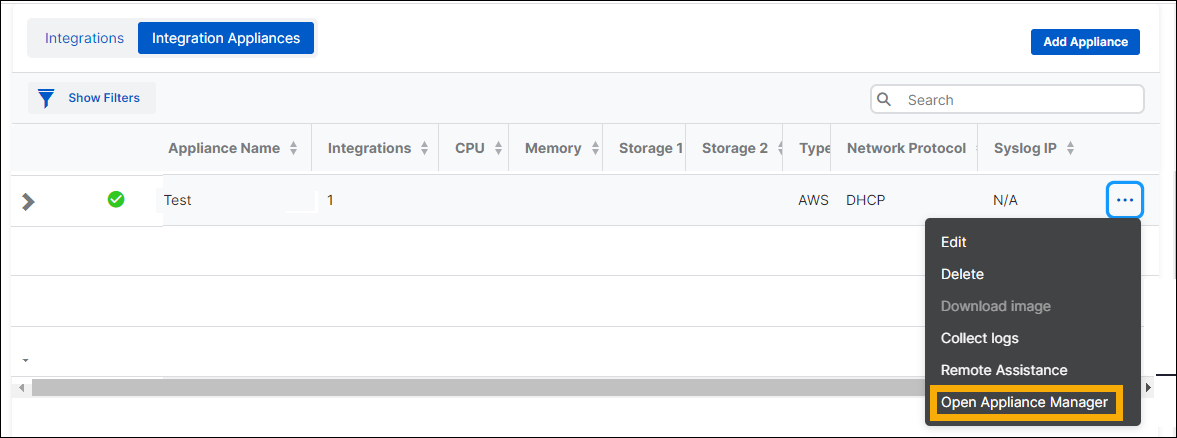

Impostazione della password per la Gestione dell’appliance

Il nome utente per la Gestione dell’appliance è zadmin. Per impostare la password, procedere come segue:

- In Sophos Central, selezionare Centro di analisi delle minacce > Integrazioni > Configurato.

-

Aprire la scheda Appliance di integrazione.

-

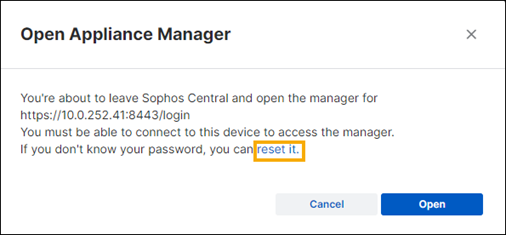

Trovare la propria appliance. Nella prima colonna a destra, cliccare sui tre puntini e selezionare Apri la Gestione dell’appliance.

-

Nella finestra di dialogo di conferma, cliccare su reimpostarla.

Anche gli altri amministratori che desiderano utilizzare la Gestione dell’appliance dovranno impostare una password.