Métodos de Secure Message

Sophos Email utiliza diferentes métodos para proteger y cifrar mensajes. Cuando no podemos usar un método, pasamos al siguiente método más seguro. Puede controlar el orden en el que aplicamos los métodos de seguridad.

Aquí puede informarse sobre cómo funciona cada método y cómo funcionan juntos. Si no podemos usar un método en particular, usamos uno diferente, dependiendo de su entorno y del entorno de las personas con las que se comunica.

Nota

Debe activar TLS en su servidor de correo electrónico o servicio de correo electrónico para utilizar cualquiera de estos métodos de Secure Message.

Hágalo antes de configurar sus métodos de Secure Message. De no hacerlo, se interrumpirá la conexión entre Sophos y su servidor o servicio de correo electrónico y no podrá enviar ni recibir correos electrónicos.

Recomendamos TLS 1.3. La cadena de cifrado es 'TLSv1.2+FIPS:kRSA+FIPS:!eNULL:!aNULL'. Para obtener más información, consulte Modo FIPS y TLS.

En una política de Secure Message, puede elegir entre los siguientes métodos.

- Proteger usando TLS: Utiliza cifrado de correo electrónico basado en imposición mediante AES 256 durante el transporte del correo electrónico. Los usuarios gestionan sus correos electrónicos cifrados con su cliente de correo electrónico habitual.

- Proteger usando S/MIME: Se intercambian certificados y claves con organizaciones con las que se comunica. S/MIME firma los mensajes; no se cifran necesariamente.

- Imponer cifrado: Solo mensajes salientes. Los correos electrónicos cifrados se convierten a archivos PDF y los archivos adjuntos se cifran de forma nativa. Se entregan al cliente de correo electrónico de los usuarios.

- Portal Encryption: Solo mensajes salientes. Esto entrega correos electrónicos cifrados a Sophos Secure Message. Los destinatarios gestionan sus correos electrónicos protegidos en Sophos Secure Message.

Autenticación TLS

TLS (Seguridad de la capa de transporte) evita que se intercepten y manipulen los mensajes en tránsito.

En una política de Secure Message, puede elegir las versiones de TLS. También puede elegir la acción que se debe realizar si el remitente o el destinatario no tiene la versión TLS correcta o no admite TLS.

- TLS 1.3 preferido: Si el remitente no admite TLS 1.3, se utiliza TLS 1.2.

- TLS 1.3 requerido: Si el remitente no admite TLS 1.3, los mensajes se rechazan. Los mensajes salientes se pueden enviar mediante imposición de cifrado en su lugar.

- TLS 1.2 requerido: Si el remitente no admite TLS 1.2, los mensajes se rechazan. Los mensajes salientes se pueden enviar mediante imposición de cifrado en su lugar.

Aviso

Si selecciona TLS 1.3 requerido o TLS 1.2 requerido, se detendrá la comunicación por correo electrónico a través de cualquier versión TLS que no sea la seleccionada.

Se recomienda TLS 1.3 preferido, que intenta TLS 1.3 y, a continuación, cambia a TLS 1.2, si es necesario. Esto es más flexible y es menos probable que provoque una interrupción en el intercambio de mensajes.

Si el mensaje no puede entregarse a través de TLS, puede seleccionar Restablecer imposición de cifrado para todo el mensaje, de modo que el mensaje se enviará como un correo con imposición de cifrado.

Puede optar por permitir la entrega sin cifrar de mensajes, si el remitente no admite TLS. No lo recomendamos.

También puede optar por verificar los certificados de las conexiones TLS salientes. Si selecciona TLS 1.3 requerido o TLS 1.2 requerido, puede hacer clic en Verificar certificado. El certificado TLS se verificará para garantizar que se ha emitido para el dominio del destinatario. Si la comprobación falla, el mensaje no se entregará.

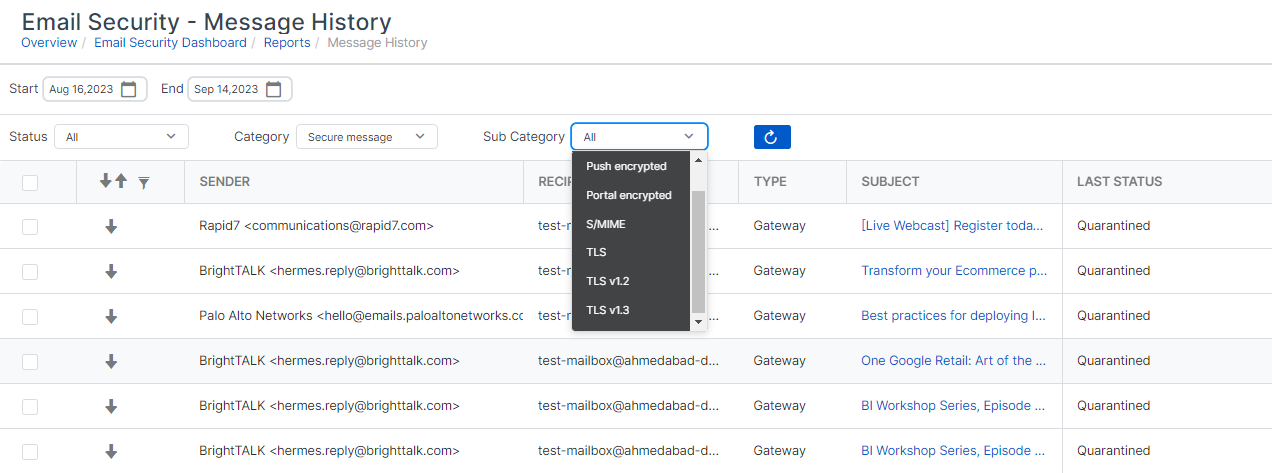

Puede ver los detalles de la versión TLS a través del historial de mensajes. En Historial de mensajes, puede filtrar los mensajes seleccionando Secure Message en Categoría y, a continuación, seleccionando la versión TLS que desea utilizar para el filtrado en Subcategoría.

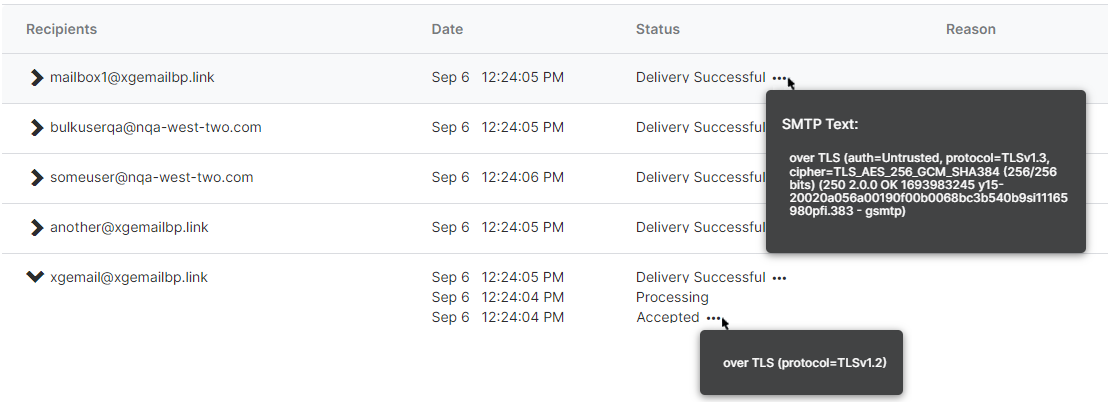

Para obtener más información sobre el mensaje, haga clic en el asunto para ver sus detalles. En Detalles del mensaje, pase el ratón por encima de cualquier puntos suspensivos (tres puntos) en Estado, y verá que la conexión está protegida mediante TLS. También puede ver la versión TLS que se está autenticando.

Nota

Si Sophos Email no pudo comprobar la firma de la CA emisora, el Texto SMTP indicará que la entrega TLS no era de confianza.

Configuración de la protección S/MIME

Puede proteger los mensajes mediante extensiones seguras multiuso del correo de Internet (S/MIME). Protege los mensajes entrantes, salientes o ambos.

Debe activar y configurar la protección S/MIME en Mis productos > Configuración general > Configuración S/MIME > Configuración MIME segura antes de utilizarla en políticas. Consulte Configuración S/MIME.

Puede verificar los mensajes entrantes con los certificados adjuntos a los correos electrónicos.

Sophos Email Security no puede verificar los mensajes entrantes firmados por un certificado autofirmado de un tercero a menos que este le envíe su certificado. Debe cargar estos certificados en Mis productos > Configuración general > Configuración S/MIME > Certificados S/MIME externos. Consulte Certificados S/MIME externos.

Si Sophos Email Security no tiene todos los certificados S/MIME para cifrar y firmar un mensaje saliente, intentamos cifrar el mensaje utilizando Imponer cifrado en su lugar. Consulte Procesamiento de mensajes salientes.

Puede descifrar los mensajes entrantes y cifrar los mensajes salientes.

Puede elegir las acciones siguientes que se van a realizar si un mensaje no supera una comprobación S/MIME.

- Poner en cuarentena, eliminar o entregar los correos electrónicos entrantes con un mensaje añadido a la línea de asunto para alertar al destinatario.

- Eliminar, poner en cuarentena, entregar o devolver los correos salientes.

- Para los mensajes salientes, puede seleccionar Imponer el cifrado de todo el mensaje al liberarlo. Consulte Procesamiento de mensajes salientes.

Procesamiento de mensajes entrantes

Para los mensajes entrantes, si solo configura una de las opciones S/MIME (Verificar mensajes entrantes o Descifrar mensajes entrantes), únicamente se procesa la capa exterior del mensaje. Si la opción seleccionada no coincide con el tipo de mensaje entrante, el mensaje falla.

En el caso de los mensajes entrantes, puede establecer la acción de error en Entregar si los mensajes deben verificarse o descifrarse después de que Sophos Email Security los haya procesado. Por ejemplo, un usuario podría tener sus certificados y claves privadas almacenados en su software de correo electrónico.

Por ejemplo, si ha seleccionado Verificar mensajes entrantes y el mensaje no está firmado, el mensaje falla. O bien, si ha seleccionado Descifrar mensajes entrantes y el mensaje no está cifrado, el mensaje falla.

La forma en que se procesan los mensajes entrantes depende de la configuración S/MIME que esté activada.

Si activa Verificar mensajes entrantes y desactiva Descifrar mensajes entrantes, los mensajes se procesan de la siguiente manera.

| Condiciones de los mensajes entrantes | Acciones |

|---|---|

| Cifrado y, luego, firmado. | Mensaje verificado y entregado. Si la verificación falla, tomamos la medida que haya elegido. No desciframos el mensaje. |

| Firmado y, luego, cifrado. | No hay acciones S/MIME. Tomamos la medida que haya elegido. |

| Firmado, no cifrado. | Mensaje verificado y entregado. Si la verificación falla, tomamos la medida que haya elegido. |

| Cifrado, no firmado. | No hay acciones S/MIME. Tomamos la medida que haya elegido. |

| Ni firmado ni cifrado. | No hay acciones S/MIME, mensaje entregado. |

Si desactiva Verificar mensajes entrantes y activa Descifrar mensajes entrantes, los mensajes se procesan de la siguiente manera.

| Condiciones de los mensajes entrantes | Acciones |

|---|---|

| Cifrado y, luego, firmado. | No hay acciones S/MIME. Tomamos la medida que haya elegido. |

| Firmado y, luego, cifrado. | Mensaje descifrado y entregado. Si el descifrado falla, tomamos la medida que haya elegido. |

| Firmado, no cifrado. | No hay acciones S/MIME. Tomamos la medida que haya elegido. |

| Cifrado, no firmado. | Mensaje descifrado y entregado. Si el descifrado falla, tomamos la medida que haya elegido. |

| Ni firmado ni cifrado. | No hay acciones S/MIME, mensaje entregado. |

Procesamiento de mensajes salientes

Sophos Email Security puede entregar mensajes cifrados con Imponer cifrado si no es posible utilizar S/MIME. Por ejemplo, Sophos Email Security podría no tener todos los certificados que necesita para que S/MIME funcione.

Para activar esta función, haga lo siguiente:

- En Acción de error para los mensajes Salientes, seleccione Cuarentena o Entregar.

- Seleccione Imponer el cifrado de todo el mensaje al liberarlo.

Si selecciona Entregar y el cifrado S/MIME falla, Sophos Email Security utiliza la opción Imponer cifrado para cifrar el mensaje y lo envía inmediatamente.

Si selecciona Cuarentena y el cifrado S/MIME falla, Sophos Email Security utiliza la opción Imponer cifrado para cifrar el mensaje y lo envía cuando libera el mensaje de la cuarentena. Para obtener más información sobre la opción Imponer cifrado, consulte Imponer cifrado.

Imponer cifrado

Imponer cifrado convierte los correos electrónicos en archivos PDF. Los usuarios deben poder leer archivos PDF.

- Los archivos de Microsoft Office, ZIP y PDF tienen cifrado integrado. Podemos generar múltiples archivos adjuntos a partir de estos archivos.

- Ciframos todos los demás archivos, por ejemplo, texto sin formato y HTML, como archivos PDF. El contenido del correo electrónico se cifra como archivo PDF.

- Debe instalar Adobe Reader para ver los correos electrónicos y archivos adjuntos cifrados.

- Puede ver y responder a mensajes en dispositivos móviles.

La primera vez que un usuario recibe un correo electrónico protegido, Sophos Secure Message le envía un correo electrónico de notificación. El correo electrónico de notificación contiene un enlace a Sophos Secure Message y pide que se configure una contraseña de Sophos Secure Message. El enlace en el correo electrónico de notificación caduca después de 30 días.

Nota

Los usuarios solo pueden utilizar la contraseña para los correos electrónicos dentro de la región de la que procede el correo electrónico original. Si el usuario recibe un correo electrónico cifrado de otra región, necesitará establecer otra contraseña.

Después de establecer su contraseña, el usuario recibe su correo electrónico protegido de Sophos, incluidos los archivos adjuntos cifrados. Para abrir el correo electrónico seguro, el usuario introduce la contraseña que ha establecido.

Los usuarios responden a correos electrónicos protegidos desde su cliente de correo electrónico. Hacen clic en Respuesta en el archivo PDF cifrado.

Los usuarios siguen el mismo proceso tanto si selecciona Cifrar todo el mensaje como si elige Cifrar solo adjuntos.

Portal Encryption

Necesita una licencia del complemento de Sophos Email Portal Encryption para utilizar Portal Encryption. También debe crear una nueva política de Secure Message.

La licencia del complemento le permite personalizar la marca de sus correos electrónicos de cifrado y el portal de Secure Message.

Si activa Portal Encryption, los usuarios gestionan sus correos electrónicos protegidos desde Sophos Secure Message.

La primera vez que un usuario recibe un correo electrónico cifrado, Sophos Secure Message le envía un correo electrónico de notificación. El correo electrónico de notificación contiene un enlace a Sophos Secure Message y pide que se configure una cuenta de Sophos Secure Message. El enlace en el correo electrónico de notificación caduca después de 30 días.

Nota

Los usuarios solo pueden utilizar la cuenta para los correos electrónicos dentro de la región de la que procede el correo electrónico original protegido. Si los usuarios reciben un correo electrónico protegido de otra región, deben configurar otra cuenta.

Después de configurar su cuenta, el usuario accede a Sophos Secure Message para leer y responder a sus correos electrónicos protegidos.